【汇总】经典案例系列

摘要

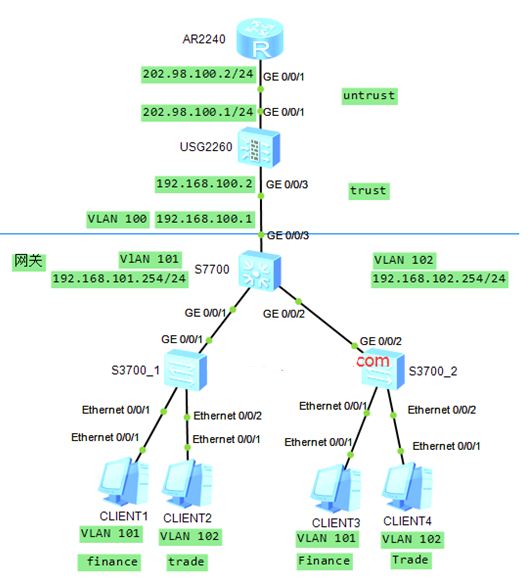

摘要:可能很多的网络都需要双机备份,然而,有的地方对网络的需求并不高,单链路网络就可以满足客户的需求。

1. 接入网:采用S3700用于用户接入;

2.汇聚层:采用S7700汇聚,作为网关,启DHCP;

3.核心层:采用防火墙实现nat,路由器使用VPN连接wan和internet;

具体配置

sysname S3700

#

undo info-center enable

#

vlan batch 101 to 102

#

cluster enable

ntdp enable

ndp enable

#

drop illegal-mac alarm

#

diffserv domain default

#

drop-profile default

#

aaa

authentication-scheme default

authorization-scheme default

accounting-scheme default

domain default

domain default_admin

local-user admin password simple admin

local-user admin service-type http

#

interface Vlanif1

#

interface MEth0/0/1

#

interface Ethernet0/0/1

port link-type access

port default vlan 101

#

interface Ethernet0/0/2

port link-type access

port default vlan 102

#

interface GigabitEthernet0/0/1

port link-type trunk

port trunk allow-pass vlan 2 to 4094

#

interface GigabitEthernet0/0/2

#

interface NULL0

#

user-interface con 0

user-interface vty 0 4

#

return

2.S7700

sysname S7700

#

undo info-center enable

#

vlan batch 100 to 102

#

cluster enable

ntdp enable

ndp enable

#

drop illegal-mac alarm

#

dhcp enable

#

diffserv domain default

#

drop-profile default

#

aaa

authentication-scheme default

authorization-scheme default

accounting-scheme default

domain default

domain default_admin

local-user admin password simple admin

local-user admin service-type http

#

interface Vlanif1

#

interface Vlanif100

ip address 192.168.100.1 255.255.255.0

#

interface Vlanif101

ip address 192.168.101.254 255.255.255.0

dhcp select interface

dhcp server dns-list 1.1.1.1

#

interface Vlanif102

ip address 192.168.102.254 255.255.255.0

dhcp select interface

dhcp server dns-list 1.1.1.1

#

interface MEth0/0/1

#

interface GigabitEthernet0/0/1

port link-type trunk

port trunk allow-pass vlan 2 to 4094

#

interface GigabitEthernet0/0/2

port link-type trunk

port trunk allow-pass vlan 2 to 4094

#

interface GigabitEthernet0/0/3

port hybrid pvid vlan 100

port hybrid untagged vlan 100

#

interface NULL0

#

ip route-static 0.0.0.0 0.0.0.0 192.168.100.2

#

user-interface con 0

user-interface vty 0 4

#

return

3.USG 2260

stp region-configuration

region-name 103d6415909d

active region-configuration

#

interface GigabitEthernet0/0/0

alias GE0/MGMT

ip address 192.168.0.1 255.255.255.0

dhcp select interface

dhcp server gateway-list 192.168.0.1

#

interface GigabitEthernet0/0/1

ip address 202.98.100.1 255.255.255.0

#

interface GigabitEthernet0/0/2

#

interface GigabitEthernet0/0/3

ip address 192.168.100.2 255.255.255.0

#

interface GigabitEthernet0/0/4

#

interface GigabitEthernet0/0/5

#

interface GigabitEthernet0/0/6

#

interface GigabitEthernet0/0/7

#

interface GigabitEthernet0/0/8

#

interface NULL0

alias NULL0

#

firewall zone local

set priority 100

#

firewall zone trust

set priority 85

add interface GigabitEthernet0/0/0

add interface GigabitEthernet0/0/3

#

firewall zone untrust

set priority 5

add interface GigabitEthernet0/0/1

#

firewall zone dmz

set priority 50

#

aaa

local-user admin password cipher xxx

local-user admin service-type web terminal telnet

local-user admin level 15

authentication-scheme default

#

authorization-scheme default

#

accounting-scheme default

#

domain default

#

#

nqa-jitter tag-version 1

#

ip route-static 0.0.0.0 0.0.0.0 202.98.100.2

ip route-static 192.168.101.0 255.255.255.0 192.168.100.1

ip route-static 192.168.102.0 255.255.255.0 192.168.100.1

#

banner enable

#

user-interface con 0

authentication-mode none

user-interface vty 0 4

authentication-mode none

protocol inbound all

#

slb

#

right-manager server-group

#

sysname USG2260

#

l2tp domain suffix-separator @

#

firewall packet-filter default permit interzone local trust direction inbound

firewall packet-filter default permit interzone local trust direction outbound

firewall packet-filter default permit interzone local untrust direction outbound

firewall packet-filter default permit interzone local dmz direction outbound

#

ip df-unreachables enable

#

firewall ipv6 session link-state check

firewall ipv6 statistic system enable

#

dns resolve

#

firewall statistic system enable

#

pki ocsp response cache refresh interval 0

pki ocsp response cache number 0

#

undo dns proxy

#

license-server domain lic.huawei.com

#

web-manager enable

#

policy interzone trust untrust outbound

policy 0

action permit

policy source 192.168.0.0 0.0.255.255

#

nat-policy interzone trust untrust outbound

policy 1

action source-nat

policy source 192.168.0.0 0.0.255.255

easy-ip GigabitEthernet0/0/1

#

下载文档

关于博客资源下载说明

(1)第一种是书籍PDF与视频类,全部放在博客分享,觉得对大家学习有帮助的博主会收集好、然后以博主的经验整理分类后排序好分享出来。

(2)第二种是技术性文章与视频,全部放在公众号(网络之路博客)/B站(网络之路Blog)发布,以博主原创为主,主要分享系列为主,由浅入深的带大家了解工作中常用到的一些网络技术,当然也会分享一些比较经典的案例。

(3)分享资源有涉及到您的利益以及版权问题,请联系博主,24小时候内删除。

学习视频系列(总有您想要的)

Book与实验手册(从初级到高级)

数通系列(路由交换 无线、防火墙VPN等)

实战系列(最贴近企业需求的案例)

想第一时间收到最新更新内容吗,点击获取~~~