【汇总】部署自己企业内部的PKI架构

说明

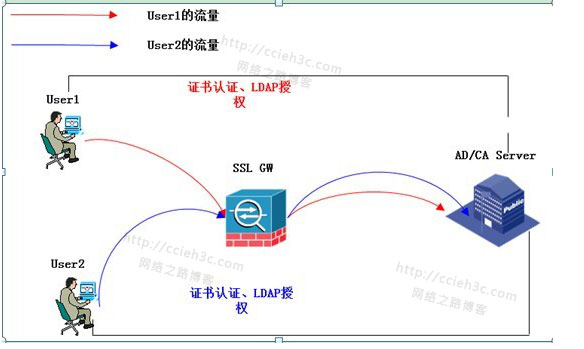

无论我们在做dot1x或者SSL VPN的时候,都需要申请个人证书,对于企业内部来说,可以构建企业级CA,配合域的组策略,可以实现自动信任根、自动申请证书、计算机证书。这样一来,无疑是减轻了在部署时候的工作量,也有非常好的扩展性。

2、如果是合作伙伴的CA服务器证书,那么可以通过组策略自动让内部的客户端信任这个CA服务器。

3、计算机证书一般不需要申请,除非在做机器认证和给radius服务器颁发证书的时候。

4、https的证书类型属于WEB服务器,而不是个人证书

5、https证书不报错的三个规则:1、证书在有效期内 2、访问的域名与证书中的FQDN匹配 3、是受信任的颁发机构颁发

6、可以通过现有的PKI架构,部署企业内部安全,比如 重要的服务器内部必须通过ipsec加密,而验证方式都通过证书。

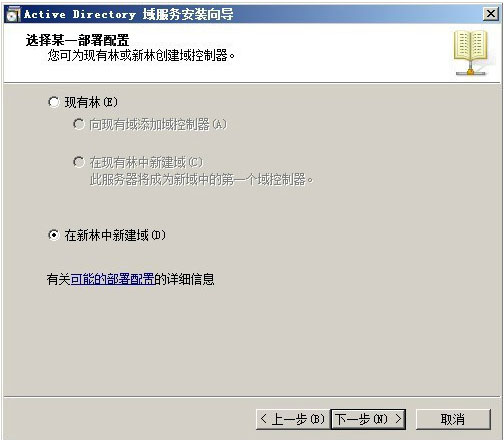

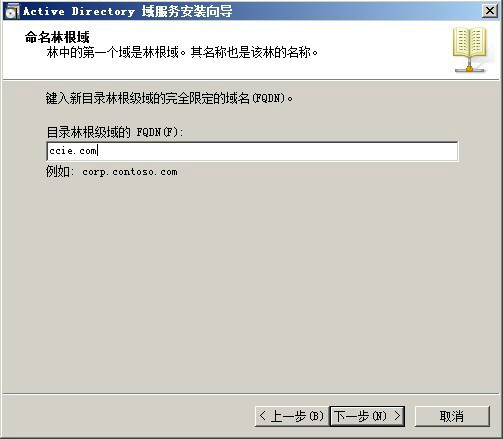

AD的安装

安装完毕后,会自动重启的

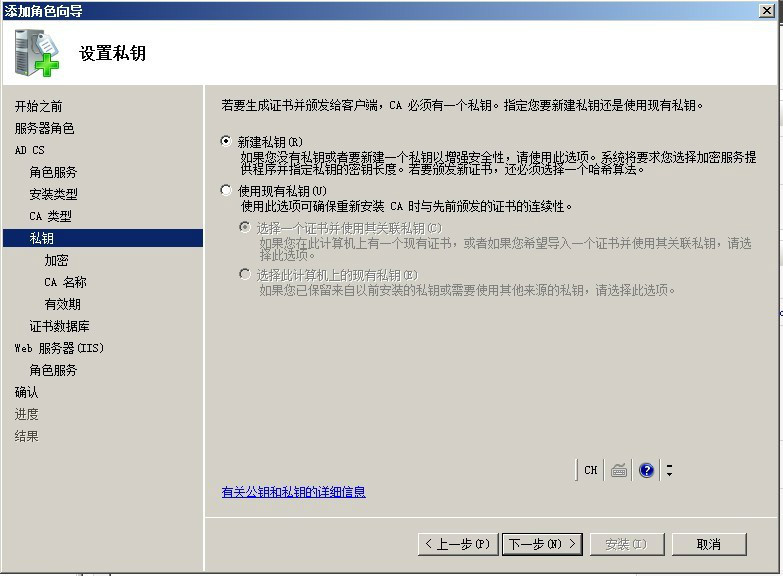

CA安装

1在角色下——添加角色

这个一直下一步即可了。相比2003来说,简单的多,2003必须先安装IIS,才能安装CA,否则会出现问题。另外发现2008已经集成了SCEP的功能了。

开始部署的重点了

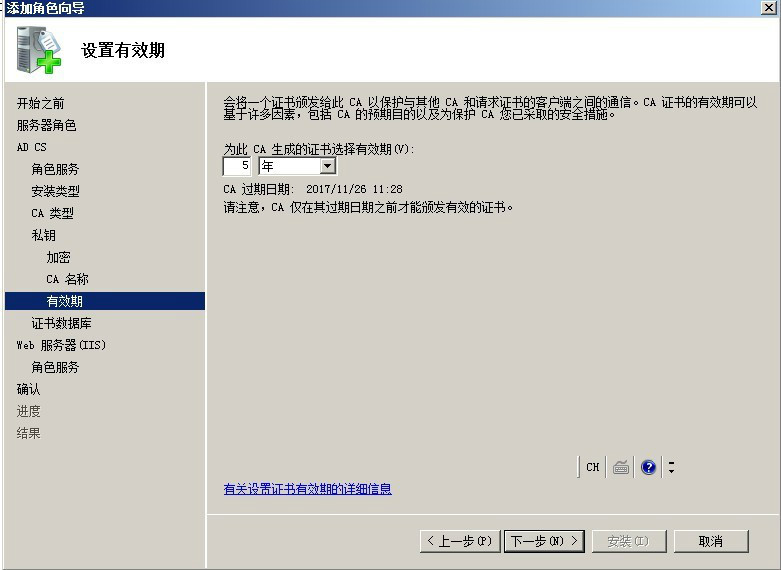

首先,先在AD上定义两个OU,创建对应的用户,并把计算机也移动到每个OU中。在每个OU中创建对用的用户group和计算机group。

该IT部门OU中,有两个组,group1是用于加入用户的,而IT-computer是加入该部门的PC的,这里为TEST。

该财务部门中,group2是加入用户的,也就是user2,财务computer是加入PC的,这里为DADI。

开始部署第二个,证书的自动组册 (包括计算机证书和用户证书)

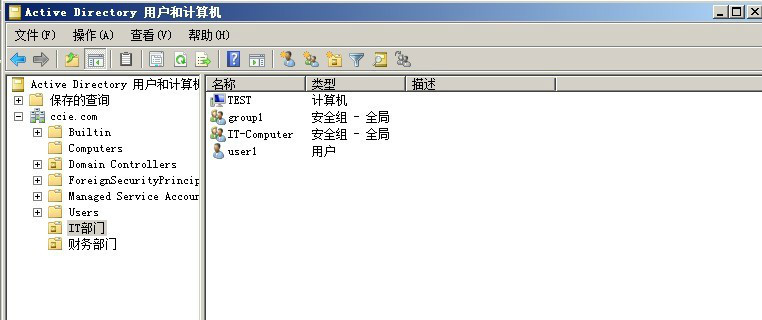

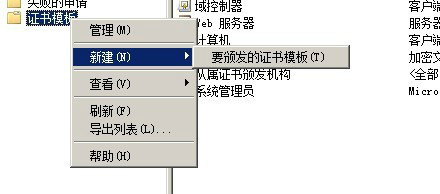

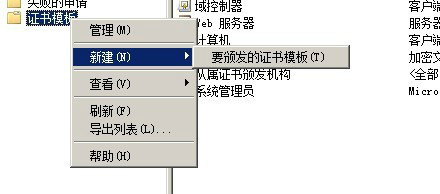

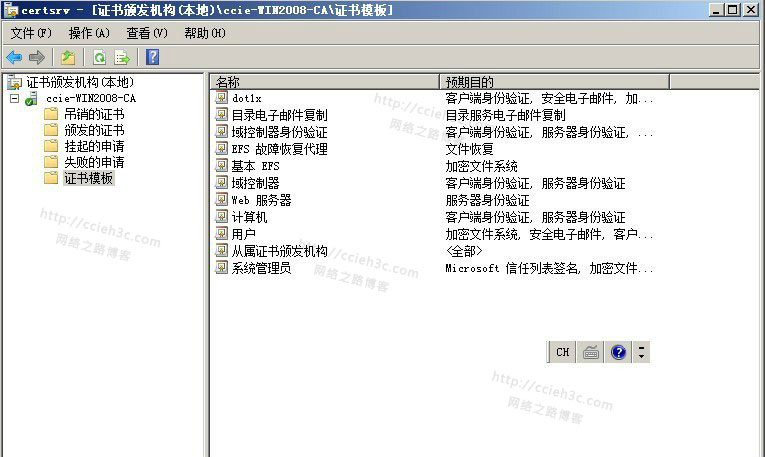

1、打开证书颁发机构,这里需要点击证书模板———–管理

复制用户模板,因为默认的模板是不能更改的。

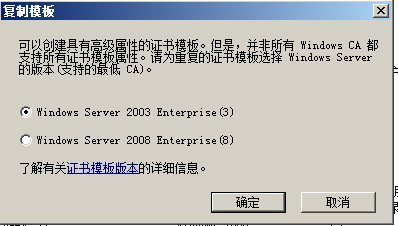

这里基于2003,兼容性比较好

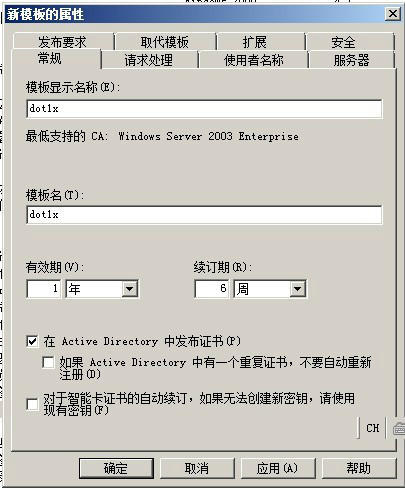

更改一个名称,方便区分,这里一定要把”在 Active Directory中发布证书“打勾,默认是打勾的

这里一定是“注册证书使用者时无需用户输入”

这里一定要把“在使用者名称中包括电子邮件名” “电子邮件名”去掉,除非你用户的个人信息中携带了电子邮件的信息

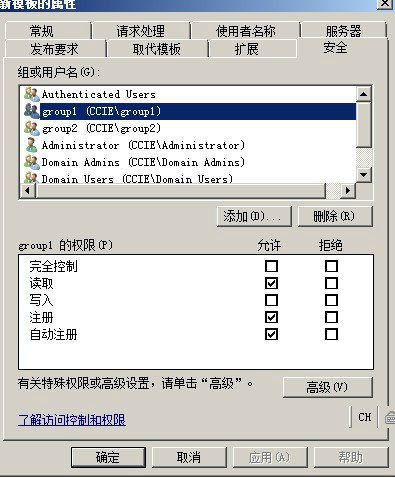

这里添加 group1、和group2 权限给于读取、注册、自动注册。

这样,dot1x的模板就部署好了,这个模板可以让group1、group2内的用户进行自动注册,而其余的则不会自动注册。

组策略设置

1、开始—–管理工具———-组策略管理

2、因为两个部门的组策略都是一样的,所以这里只给出一个部门的设置

针对IT部门创建一个GPO

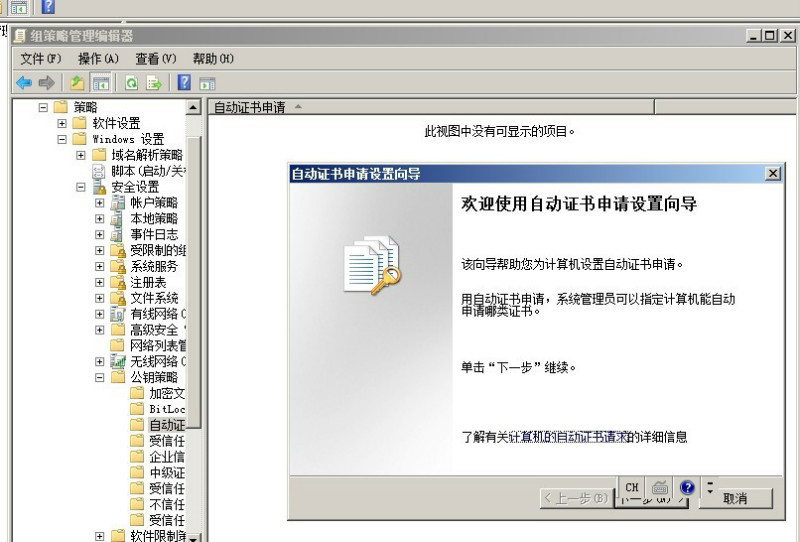

计算机配置———Windows设置——–安全设置—————-公钥策略———自动证书申请

这个计算机证书是为了以后扩展do1x的TLS使用的,对于PEAP不需要

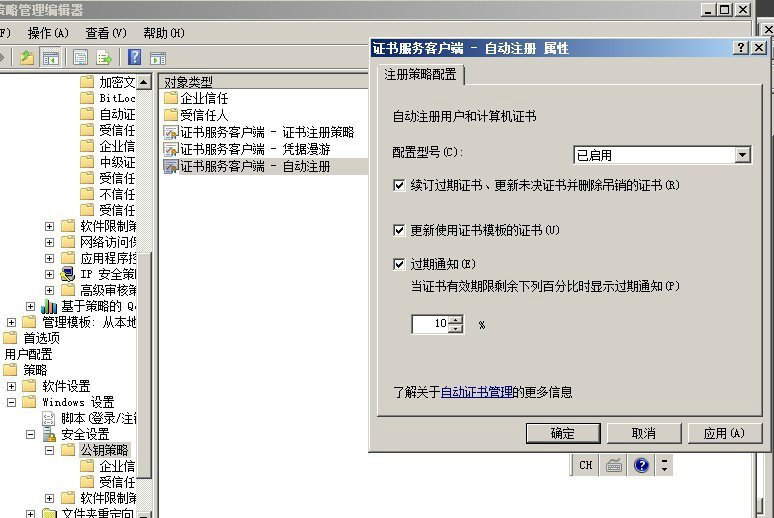

用户配置——–Windows设置————公钥策略

开启两个客户端注册服务

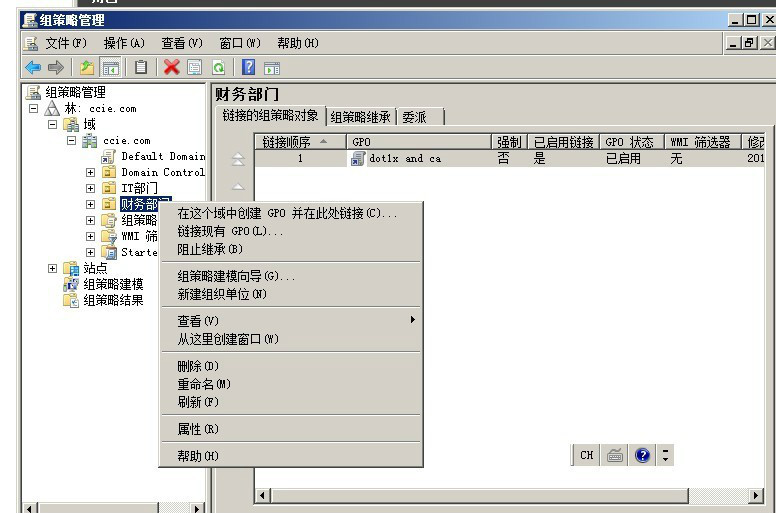

财务部可以直接套用这个PGO

选择dot1x and ca 即可

这里还有一定要注意,企业CA是会通过组策略自动让域内的计算机信任该CA的,也就是所有加入该域的计算机,都会获取到该企业CA的根证书。

客户端测试

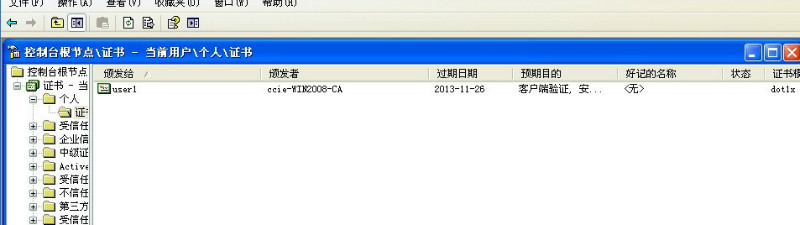

1、把XP和Windows 7重启下,获取组策略的更新,使用user1(XP),user2(WIN 7)进行登陆,查看证书是否都申请了。

证书已经颁发下来了,使用的模板是dot1x,颁发着是ccie-wind2008-CA

企业CA是自动让下面客户端信任自己的,现在ccie-win2008-CA是CA的根证书。

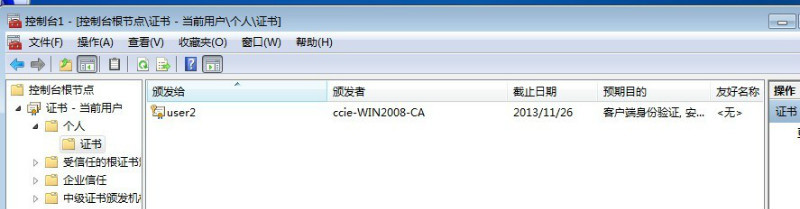

win 7

证书也没有问题,自动颁发了。

总结:对于企业部署的PKI架构,对于高安全需求的企业来说是非常有必要的,通过组策略可以简化客户申请证书的过程,让用户感觉到他透明化,并且可以基于这个架构,部署do1x、SSL VPN证书认证、内部IPSec的建立。不管怎么说,微软的东西看起来很难懂的样子,其实,学习下来还是很简答的。

下载对应文档

关于博客资源下载说明

(1)第一种是书籍PDF与视频类,全部放在博客分享,觉得对大家学习有帮助的博主会收集好、然后以博主的经验整理分类后排序好分享出来。

(2)第二种是技术性文章与视频,全部放在公众号(网络之路博客)/B站(网络之路Blog)发布,以博主原创为主,主要分享系列为主,由浅入深的带大家了解工作中常用到的一些网络技术,当然也会分享一些比较经典的案例。

(3)分享资源有涉及到您的利益以及版权问题,请联系博主,24小时候内删除。

学习视频系列(总有您想要的)

Book与实验手册(从初级到高级)

数通系列(路由交换 无线、防火墙VPN等)

实战系列(最贴近企业需求的案例)

想第一时间收到最新更新内容吗,点击获取~~~